发现黑客攻击时无济于事 - 彭博社

Paul Barrett

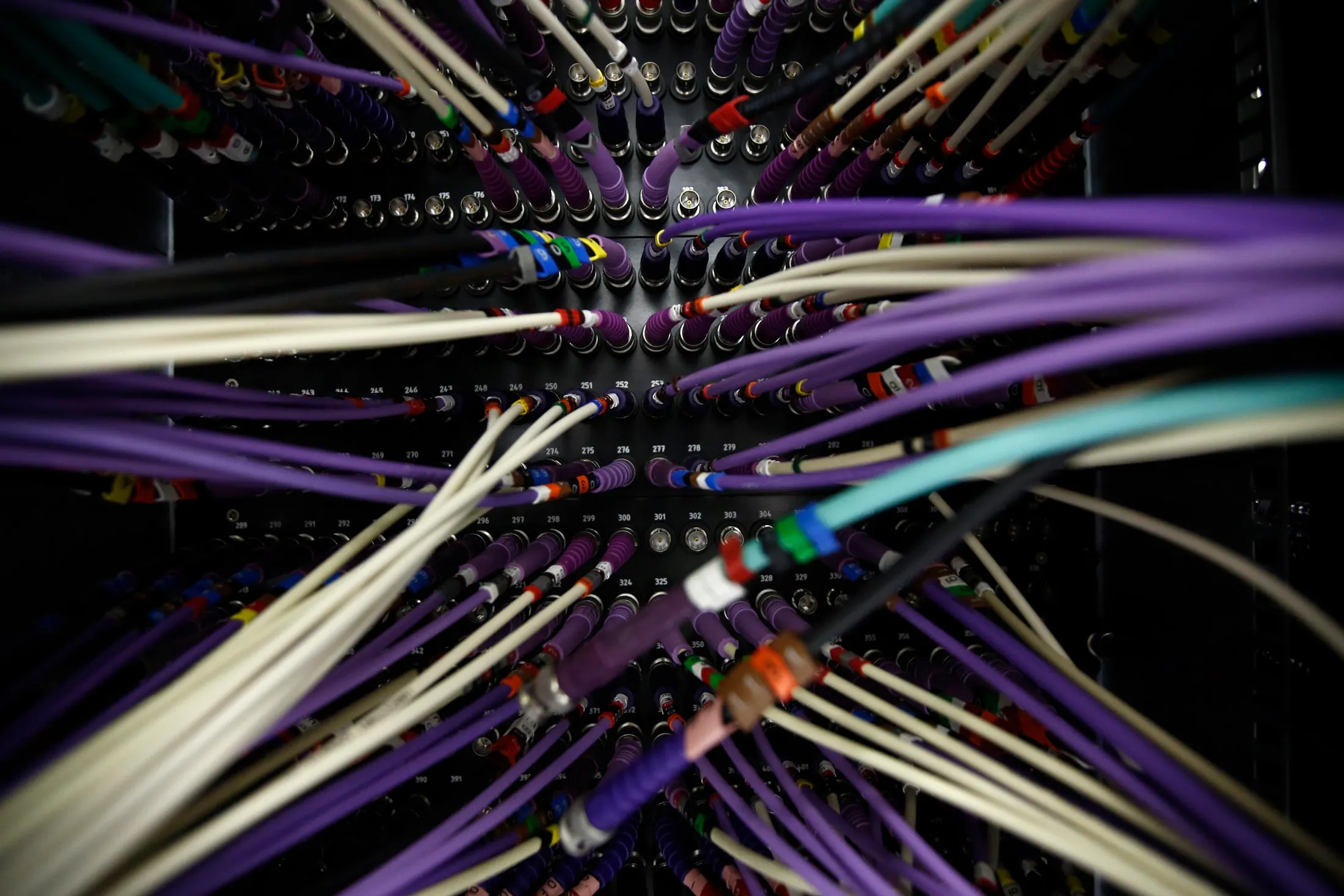

摄影师:西蒙·道森/彭博社2015年4月21日,本·科顿访问了位于华盛顿市中心的美国人事管理办公室,向他们推销他的网络安全小公司CyTech Services。他在OPM的网络上加载了五台服务器的专有诊断软件。哦哦,首席执行官告诉他的东道主,“你们这里有个大问题。”

摄影师:西蒙·道森/彭博社2015年4月21日,本·科顿访问了位于华盛顿市中心的美国人事管理办公室,向他们推销他的网络安全小公司CyTech Services。他在OPM的网络上加载了五台服务器的专有诊断软件。哦哦,首席执行官告诉他的东道主,“你们这里有个大问题。”

在接下来的几个月里,OPM——联邦政府的人力资源部门——承认遭受了大规模的数据盗窃,美国官员将其归咎于中国入侵者。被盗材料包括2200多万名现任和前任政府官员的人事记录和背景调查数据。

彭博社商业周刊没有被监禁者。寻求庇护者占据了拜登承诺关闭的监狱美国正在用寻求庇护者填满臭名昭著的前监狱大学橄榄球需要向大联盟学习一课销售比职业选手更多棒球棒的网红兄弟们科顿原以为他的业务会因揭露这一漏洞而受益。相反,OPM公开否认他提供了帮助,并暗示他在媒体上寻求不应得的赞誉。这在数字安全领域是一个毁灭性的暗示,因为承包商被期望保持他们的发现私密。陷入企业家的噩梦中,科顿不得不寄希望于对这一漏洞的国会调查。

科顿出生于怀俄明州的科迪,1980年以19岁之龄入伍美国陆军,并最终获得了绿贝雷帽资格。他在拉丁美洲的反毒品和反叛乱任务中学习了技术。“我们会拿到目标的数字无线电或软盘,并利用我们能从中获取的信息,”他说。“我绝对喜欢这些东西。”

在2003年从军队退役后,他在自己的地下室创办了CyTech。他赢得了来自他不被允许透露的情报机构和像耐克这样的公司的工作。如今,CyTech大约有100名员工,总部位于弗吉尼亚州马纳萨斯。科顿不会接受外部投资,他承认这限制了公司的增长。“本在战术上比战略上更专注,”耐克全球网络调查负责人克里斯·琼斯说。“他喜欢深入了解发生的事情。”

因此,科顿亲自处理OPM演示并不奇怪。“这对我们来说可能是一个巨大的客户,”他说。他的诊断软件网络取证事件响应(CyFIR)加快了网络威胁的评估。较旧的类似产品一次只搜索少数桌面、笔记本电脑和服务器,通常是在它们被下线后。CyFIR可以同时在数万个活跃机器中进行搜索,标记和分析恶意和未知程序。

CyTech工具迅速识别出五台OPM服务器中的四台上存在可疑程序。科顿的一名顶级员工随后加入了OPM技术人员和其他承包商的团队,以追踪和识别恶意软件。

在科顿的演示六周后,OPM公开承认了数百万个人记录的被盗。该机构表示,它在“积极努力更新其网络安全态势,向其网络添加了众多工具和能力”的过程中发现了这一漏洞。六天后,华尔街日报报道说,这一信用归功于CyTech。OPM在后续报道中否认了该公司的角色,并在国会山上:6月16日,当时的OPM主任凯瑟琳·阿丘莱塔在众议院监督和政府改革委员会作证时表示“OPM检测到了入侵”,未提及承包商。

科顿拒绝对最初的 期刊 文章发表评论,但OPM领导人指责他泄露了公关信息。“我无法表达这对你来说有多糟糕,”OPM的IT安全主管杰夫·瓦格纳在6月12日给他发邮件说。“泄露不是我们做的!!!”科顿回复道。“我很绝望,”他回忆道。“行业人士告诉我,如果我在媒体上自夸能力,就不会再获得任何联邦工作。”

那么,究竟发生了什么?今年9月,众议院委员会发布了一份231页的多数工作人员报告,严厉批评OPM在数据泄露事件中的表现。报告称,科顿的公司在识别泄露方面发挥了作用,而OPM则将这项工作淡化,作为更广泛的危机控制策略的一部分。委员会还得出结论,科顿并不知情的是,OPM和另一家承包商在他演示的几天前就开始识别黑客攻击的独立证据。“CyTech并没有发现泄露,”OPM发言人塞缪尔·舒马赫通过电子邮件说。

科顿表示,即使是部分平反也有助于他的销售宣传。“整个事件给了他一些额外的曝光,”数字取证公司TecX的总裁约翰·杜温说。科顿的账单仍在待处理,金额为818,000美元。舒马赫表示,OPM“将支付任何法律要求的适当款项。”

***结论:***科顿的CyTech服务公司仍在等待2015年为人事管理办公室所做的反黑客工作的付款。