医疗黑客在理论上构成了可怕的威胁 - 彭博社

Joshua Brustein

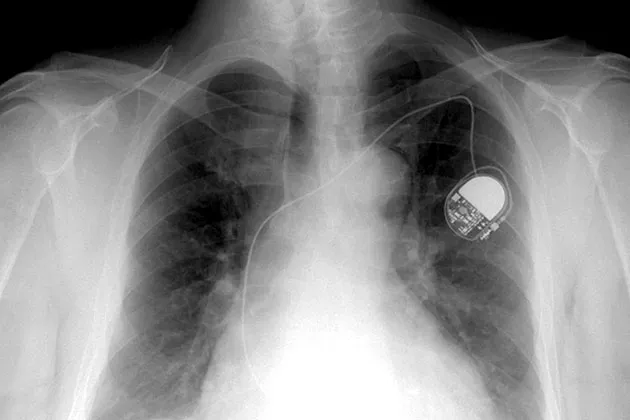

照片由照片研究人员/盖蒂图片社提供在假设的网络犯罪世界中,没有什么比被黑的医疗设备更可怕。去年的一集 国土安全 中,受损的心脏起搏器发挥了核心作用,并为今年黑帽黑客大会提供了一个可怕的旁注。这不是科幻小说:有大量证据表明,可以远程控制这些植入物。只是没有证据表明这曾经发生过。

照片由照片研究人员/盖蒂图片社提供在假设的网络犯罪世界中,没有什么比被黑的医疗设备更可怕。去年的一集 国土安全 中,受损的心脏起搏器发挥了核心作用,并为今年黑帽黑客大会提供了一个可怕的旁注。这不是科幻小说:有大量证据表明,可以远程控制这些植入物。只是没有证据表明这曾经发生过。

尽管如此,监管机构和计算机安全专家正在投入相当多的精力来抵御此类威胁。周四,互联网安全中心,一个为政府机构和私营公司提供建议的非营利组织,表示它正在开始制定医疗设备的指导方针,首个将从胰岛素泵开始。它正在寻求医院和设备制造商的合作,直到八月底,并计划在年底前发布其指导方针。这是在食品和药物管理局 今夏早些时候 发出的警告之后,该警告提到了医疗设备的潜在缺陷,并表示正在制定自己的指导方针,以帮助制造商解决这些问题。

医疗黑客在2011年进入公众视野,当时黑客开始展示这一可能性。为 IBM 工作的计算机安全专家杰伊·拉德克利夫在一次黑客大会上(pdf)做了一个演示,展示他可以控制一个胰岛素泵并操纵其提供的胰岛素量,可能导致用户死亡。这一揭露引发了一系列愤怒的信件、担忧的国会议员,最终导致了今年早些时候发布的FDA指导方针。拉德克利夫还开始与医疗设备制造商合作,以帮助保护他们的产品。

新的漏洞不断出现。6月,国土安全部下属的ICS Cert报告称,它发现了 300种医疗设备中的安全漏洞,这些设备由40家不同的公司制造,但它拒绝透露这些公司的名称。今年夏天,Radcliffe回到黑帽大会讨论医疗黑客问题。另一位专注于医疗设备的计算机安全研究员Barnaby Jack也计划发表关于他如何成功入侵心脏起搏器的演讲,但在会议前几天,Jack在 旧金山被发现死亡。一名医学检查员仍在调查死因。

在他去世前不久接受 Vice采访时,Jack表示,黑客入侵心脏起搏器花费了六个月的时间。“这确实需要专业技能,但随着越来越多的安全研究人员专注于嵌入式设备,这种技能变得越来越普遍,”他告诉杂志。

考虑到黑客、医疗公司和监管机构之间技术创新的不同步,医疗行业很可能始终至少落后半步。同时,随着医疗设备继续利用无线技术,制造商将继续面临跨越两个世界的紧张局势,安全公司Sophos的Chester Wisniewski表示。“医疗设备行业的安全人员非常少,而安全行业的医疗人员也非常少,”他说。